O frio na barriga antes do lançamento de um sistema é algo que muitos líderes técnicos e gestores de projetos conhecem bem. A sensação de que, mesmo com tanto preparo, alguma falha de segurança pode passar despercebida e colocar tudo a perder.

Não deixe a segurança como etapa final: ela precisa estar presente no processo desde o início.

No Check Site, percebemos que uma validação automática pode ser o segredo para dormir tranquilo. E sabemos bem que revisar manualmente linha por linha ou configurar cada detalhe do ambiente pode tirar o sono. Pensando nisso, queremos compartilhar nosso checklist definitivo de segurança web, pronto para ação, em um roteiro passo a passo pensado para quem gere ou lidera equipes de tecnologia.

Se você busca um material prático, este conteúdo é para você. Vamos dividir o checklist em três grandes categorias: infraestrutura, autenticação e dados. São elas que, juntas, compõem a base sólida de um sistema preparado para resistir a ataques, auditorias e incidentes complexos.

Passo a passo: infraestrutura segura antes do lançamento

Infraestrutura segura é o alicerce de qualquer sistema web resiliente. Não adianta investir em autenticação ou em criptografia de dados se sua base estiver exposta. Antes de qualquer lançamento, recomendamos conferir os seguintes pontos:

HTTPS: garanta o transporte seguro

Se sua aplicação trafega dados sem HTTPS, qualquer atacante moderado pode interceptar informações sensíveis. Para eliminar esse risco:

- Verifique se todos os endpoints (API e frontend) usam HTTPS; não aceite conexões HTTP simples;

- Garanta que o certificado SSL está válido, atualizado e configurado corretamente;

- Ative HSTS (HTTP Strict Transport Security) em seu servidor;

- Teste redirecionamentos: todas as rotas devem redirecionar de HTTP para HTTPS;

- Revalide periodicamente a validade do certificado, para evitar prazos expirados intempestivamente.

Um incidente típico que vimos acontecer em mercado financeiro foi a expiração do SSL durante um fim de semana. Os usuários ficaram sem acesso seguro até segunda-feira cedo. Prevenir exige rotina.

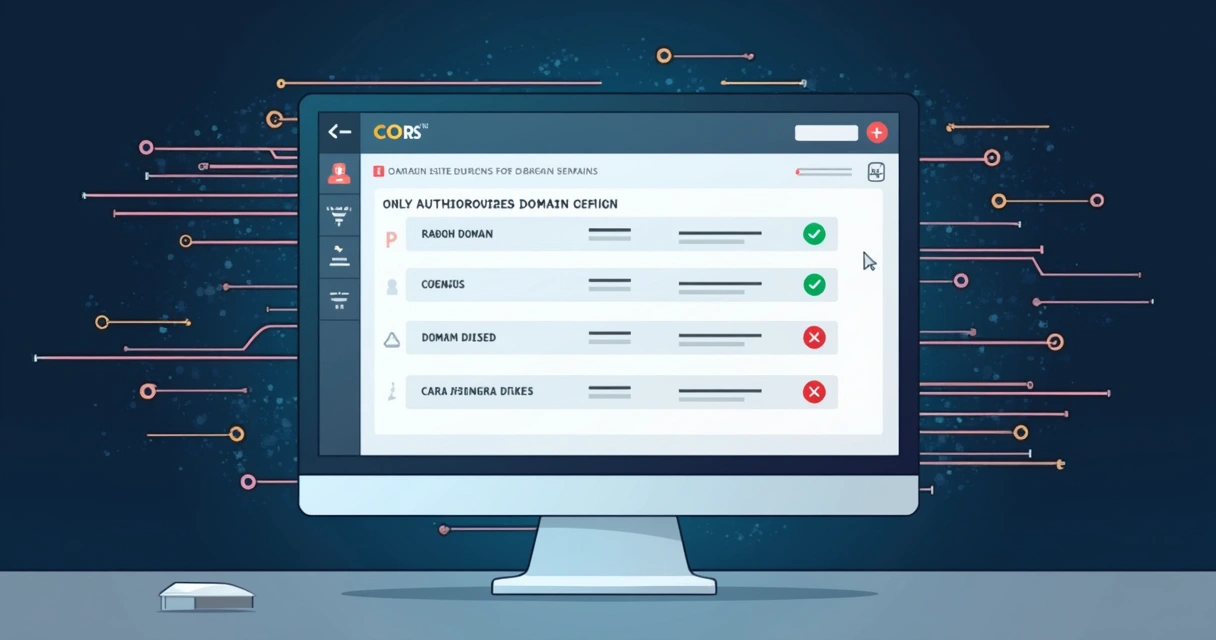

CORS: bloqueie origens indesejadas

Escolher as origens permitidas evita ataques de scripts remotos (Cross-Origin Resource Sharing). Nossa abordagem recomendada:

- Restrinja CORS apenas para domínios necessários - nunca use ‘*’ em produção;

- Pensando em APIs públicas, permita somente métodos e headers estritamente necessários;

- Monitore tentativas de acesso externo não autorizado por meio de logs;

- Considere implementar respostas personalizadas para requisições indevidas.

Implementar CORS adequado também facilita a conformidade com requisitos legais e normativos, já que impede exposição indevida.

Implementar CORS adequado também facilita a conformidade com requisitos legais e normativos, já que impede exposição indevida.

Proteja seu backend: exposição mínima e validação de headers

No backend, cada detalhe importa. Desde o “server header” até listagem de diretórios, deixar informações do ambiente expostas facilita o trabalho do atacante.

- Desative headers que revelam tecnologias e versões de frameworks;

- Desabilite listagens de diretórios em servidores web;

- Configure permissões mínimas para arquivos e pastas do sistema;

- Evite endpoints administrativos expostos publicamente;

- Implemente Rate Limit e monitore tentativas de brute force e DDoS;

- Realize logging para todas as requisições críticas.

Configuração padrão exposta é convite para exploração. Sempre que testamos aplicações novas no Check Site, esse é um dos pontos onde aparecem mais vulnerabilidades.

Webhooks e endpoints externos: controle e monitore

Muitas aplicações modernas integram webhooks para notificações. No entanto, endpoints expostos sem proteção viram porta de entrada para vazamentos.

- Verifique se os endpoints de webhook exigem autenticação ou assinatura digital;

- Evite aceitar requisições de IPs desconhecidos sem verificação adicional;

- Garanta que dados vindos de webhooks passem por validação de schema;

- Monitore acessos e crie alertas para uso anormal desses pontos;

- Audite endpoints para URLs sensíveis ou experimentais não documentadas.

Tech Stack: conheça todas as tecnologias usadas

Saber exatamente quais frameworks, bibliotecas e plugins estão presentes reduz brechas e facilita ações corretivas. O desconhecimento das dependências é comum até em equipes grandes, nos surpreendemos recorrente vezes durante auditorias por falta de inventário.

- Liste detalhadamente todas as bibliotecas no frontend, backend e banco;

- Remova dependências não utilizadas antes de publicar uma nova versão;

- Mantenha versões atualizadas e monitore boletins de segurança;

- Avalie se plugins realmente necessários não expõem rotas adicionais ou dados extras;

- Foque principalmente em plugins de terceiros e extensões pouco documentadas.

Rate limit: controle excessos de uso e previna abusos

Rate limit: controle excessos de uso e previna abusos

Uma boa implementação de rate limit reduz drasticamente as tentativas automatizadas e ataques de negação de serviço.

- Defina limites razoáveis por IP e endpoint, ajustando por contexto;

- Implemente respostas uniformes para bloqueio, sem detalhar motivo do bloqueio nas mensagens;

- Ajuste limites para endpoints mais sensíveis, como login ou recuperação de senha;

- Monitore taxas de erro e padrões de uso anormal;

- Documente as políticas adotadas para revisão constante.

Limitar o número de acessos é o primeiro antídoto contra usuários mal-intencionados ou scripts automáticos.

Exposição do banco de dados via API: limite, valíde e monitore

Com plataformas modernas, tornou-se comum APIs permitirem operações diretas em bancos. Nosso checklist recomenda:

- Evite expor estrutura ou nomes de tabelas/colunas via respostas de erro;

- Implemente controle de acesso por linha (RLS) para garantir que cada usuário acesse apenas seus dados;

- Sanitize inputs e valide limites de query/offset;

- Audite logs para acessos incomuns ou massivos ao banco;

- Periodicamente, rode scripts de simulação de abuso para encontrar possíveis brechas.

Logs de auditoria: registro detalhado é prevenção

Auditar ações críticas é tanto uma demanda de segurança quanto de conformidade. O registro detalhado acelera respostas a incidentes e acalma auditores em inspeções de LGPD.

- Configure logging para operações de administração, alteração de permissões e acessos sensíveis;

- Mantenha logs de fácil acesso, protegidos quanto à integridade e confidencialidade;

- Colete logs de alterações em arquivos de configuração e banco de dados;

- Implemente monitoramento automatizado, disparando alertas para eventos de risco.

Autenticação: proteção à porta de entrada

Se a autenticação falhar, toda a camada de dados do sistema está em risco. Pensando nisso, nossa lista de checagem reúne pontos que evitam o comum “foi por causa de uma conta vulnerável”.

Senhas: não tenha vergonha de ser rigoroso

Durante testes internos, já encontramos aplicações aceitando ‘123456’ como senha de administrador. Tome cuidados simples, mas eficientes:

- Exija senhas fortes: mínimo de caracteres, mistura de tipos e não reutilizadas;

- Implemente políticas de troca regular de senha para usuários privilegiados;

- Armazene senhas usando hash forte (bcrypt, argon, scrypt) e nunca deixe senha em texto puro;

- Inclua validação de novas senhas em listas de vazamentos conhecidos;

- Monitore tentativas de brute force e bloqueie usuários após tentativas erradas seguidas.

MFA: autenticação em duas etapas

MFA (autenticação em múltiplos fatores) desarma 99% dos ataques automatizados a contas. Nossa experiência mostra que essa camada adicional reduz muito o impacto de vazamentos de senha.

- Exija MFA para administradores e usuários com acesso privilegiado;

- Permite ao menos opções via app autenticador (TOTP) e SMS;

- Garanta fluxo de cadastro e recuperação de MFA bem documentado;

- Audite solicitações e desvinculações de dispositivos autenticadores.

API Keys e credenciais: nunca deixe exposto no código

API Keys e credenciais: nunca deixe exposto no código

A exposição de API keys ou segredos da aplicação em repositórios é um dos principais vetores atuais de ataques automatizados. Adote os seguintes cuidados:

- Nunca suba secrets, API keys ou variáveis ambientais sensíveis em código versionado;

- Implemente processos CI/CD que buscam e bloqueiam envios de credenciais expostas;

- Troque e revogue imediatamente qualquer segredo que tenha sido suspeito de vazamento;

- Armazene secrets usando vaults seguros, evitando acesso amplo dentro do time;

- Avalie permissões associadas a cada key, menos privilégios, sempre que possível.

Controle de sessão e logout seguro

Sessão mal gerenciada permite ataques de ‘session fixation’ e sequestro de dados do usuário. Por isso, destacamos:

- Implemente políticas de expiração e renovação de tokens JWT ou cookies;

- Assegure logout destrutivo de sessão, invalidando tokens em backend;

- Evite armazenamento de sessão em local storage sem criptografia;

- Sinalize usuários sobre logins simultâneos ou acesso desconhecido.

Proteja contra brute force no login

Automatize bloqueios de IP após sequências de erros de login, faça uso de CAPTCHA conforme necessidade e monitore tentativas de acesso massivo.

- Implemente delay exponencial a cada tentativa de login falha;

- Notifique o usuário sobre tentativas suspeitas em sua conta;

- Nunca exponha se o usuário existe pelo erro da tela de login.

O login é o maior alvo dos scripts automatizados: cada segundo sem proteção aumenta o risco.

Dados: protegendo informações e privacidade

Segurança de dados vai além do sigilo: envolve integridade, rastreamento, backup e conformidade legal. A negligência em uma dessas frentes traz desde impactos reputacionais até multas pesadas.

LGPD: não basta guardar, é preciso tratar corretamente

A adequação à LGPD demanda olhar atento desde o levantamento até o ciclo de descarte dos dados pessoais.

- Mapeie todos os pontos de coleta, processamento e compartilhamento de dados;

- Implemente terminais de consentimento explícito para coleta de informações sensíveis;

- Audite a criptografia de dados pessoais em repouso e em trânsito;

- Permita ao usuário consultar, corrigir e solicitar exclusão de seus dados;

- Documente processos para respostas a requisições de titulares;

- Faça revisões periódicas de bases de dados para identificar campos sensíveis esquecidos.

Temos conteúdo detalhado sobre adequação de sistemas à LGPD e tratamento de dados sensíveis no nosso guia de análise de segurança de sistemas.

Logs de acesso e rastreabilidade

Manter trilha de auditoria para operações sensíveis ajuda tanto em compliance quanto na resposta a incidentes. Inclua:

- Armazenamento seguro e segregado dos logs de acesso a dados pessoais;

- Coleta diferenciada de logs de ações administrativas;

- Auditoria regular para identificar tentativas de acesso ou exportação em massa.

Backups: política clara e testes frequentes

Não confiar apenas nos provedores: automações falham, scripts travam. Documente:

- Periodicidade e abrangência dos backups, com histórico detalhado;

- Criptografia dos backups em repouso;

- Processos de restauração testados regularmente;

- Controle rígido de quem pode acessar e restaurar cópias;

- Monitoramento de tentativas não autorizadas de acesso aos backups.

Validação de entrada e proteção contra XSS

Validar entradas do usuário é o básico para evitar desde SQL Injection até Cross-Site Scripting. Em nossas auditorias, as falhas mais simples são as que geram vazamentos gigantes.

- Padronize validação de inputs em todos os formulários e rotas de API;

- Habilite CSP (Content Security Policy) para prevenir execução de scripts externos;

- Escape todo output de dados vindo do usuário;

- Realize testes de fuzzing antes do go-live;

- Audite periodicamente as rotas mais acessadas.

Armazenamento de arquivos: MIME types e isolamento de buckets

Na era dos uploads, isolar armazenamento e validar tipos impede ataques como upload de scripts maliciosos travestidos de imagem.

- Implemente RLS em buckets de armazenamento, separando arquivos por usuário ou permissão;

- Valide estritamente o MIME type dos arquivos recebidos;

- Restrinja execução de arquivos em buckets públicos;

- Audite o acesso recorrente a arquivos compartilhados;

- Delimite tamanhos máximos permitidos para uploads.

Dependências: vulnerabilidades conhecidas em pacotes

Bibliotecas desatualizadas respondem por uma fatia relevante das brechas atuais. Não ignore avisos de atualização ou boletins de segurança.

- Programe revisões regulares de dependências;

- Integre ferramentas de análise automática no CI/CD (Security Scan);

- Remova dependências obsoletas ou não utilizadas, reduzindo a superfície de ataque;

- Registre versões para auditoria futura.

Se quiser se aprofundar em práticas de cibersegurança para times de tecnologia, temos uma série de artigos em nossa categoria especial sobre cibersegurança.

Como testar seu checklist na prática: rotina e automação

Realizar todos esses passos manualmente consome tempo, gera fadiga e abre margem para esquecimento. Criar rotinas de simulação de ataques internos, revisões cruzadas entre pares e uso de ferramentas automáticas traz agilidade.

- Crie um roteiro para cada novo release, já com prazos definidos de revisão;

- Monte um calendário de auditorias internas e externas antes do go-live;

- Recomende revisões cruzadas: alguém diferente do autor do código faz a checagem final.

Veja mais dicas em nossa curadoria de artigos sobre segurança.

Checklist resumido: 22 pontos para revisão antes do go-live

Para facilitar, recomendamos trabalhar com a lista abaixo, conferindo cada item antes do lançamento:

- HTTPS ativo e redirecionamentos configurados;

- Certificado SSL válido e sem alertas de expiração;

- CORS restrito às origens estritamente necessárias;

- Headers do servidor analisados e personalizados;

- Diretórios e endpoints administrativos protegidos;

- Rate Limit configurado por endpoint e tipo de usuário;

- Monitoramento de logs e alertas de acesso anormal;

- API keys e segredos nunca expostos em código ou repositório;

- Senhas fortes e nunca reaproveitadas;

- Política de troca obrigatória para senhas privilegiadas;

- MFA ativo para operações sensíveis;

- Política de logout e expiração implementada;

- Validação de entradas/outputs para formularios e APIs;

- Bucket/storage segregados por permissão;

- Logs detalhados, segregados e protegidos;

- Backups automáticos criptografados e testados;

- Procedimentos de restauração documentados;

- Consentimento e política de dados adequada à LGPD;

- Usuários informados sobre captura e uso de dados;

- Consentimentos versionados e armazenados;

- Dependências revisadas e atualizadas;

- Plugins de terceiros auditados.

Conclusão: automatize e durma tranquilo

A experiência mostra que cada camada ignorada torna-se, quase sempre, a primeira a ser explorada por invasores. E quando se trata de velocidade, ninguém pode esperar semanas para descobrir brechas. Por isso, acreditamos muito no valor de inspeções automatizadas.

No Check Site, desenvolvemos uma análise completa que abrange cada um desses módulos em poucos minutos, sem instalar agentes: basta apontar a URL do seu sistema para receber um relatório detalhado com score de segurança e recomendações práticas.

Se manualmente já é um desafio, automatizado pode ser o seu divisor de águas.

E se for necessário se aprofundar em tópicos específicos, também recomendamos a leitura de conteúdos como nosso artigo sobre análise de segurança para sistemas, softwares e sites e os posts da categoria de análise de risco, para compor uma base ainda mais sólida.

Preparar-se para o lançamento de um sistema requer disciplina, método e as ferramentas certas. O Check Site está pronto para ser o seu aliado nessa jornada.

Que tal rodar uma análise automática agora mesmo e descobrir onde sua aplicação pode melhorar? Nós te convidamos a conhecer o Check Site e transformar sua rotina de segurança.

Perguntas frequentes sobre checklist de segurança web

O que é checklist de segurança web?

Checklist de segurança web é uma lista estruturada de itens e verificações destinadas a garantir que um sistema ou site esteja protegido contra vulnerabilidades e riscos. Ele cobre desde configurações de infraestrutura até proteção de dados, servindo como guia para líderes técnicos e times de desenvolvimento realizarem auditorias, prevenirem brechas e mitigarem riscos de ataques ou vazamentos.

Como criar um checklist de segurança eficaz?

Para montar um checklist de segurança eficaz, é necessário mapear todos os componentes do sistema, entender as ameaças mais comuns, dividir os itens em categorias (infraestrutura, autenticação, dados) e revisar com certa frequência esse conjunto de pontos. Consulte fontes atualizadas, envolva profissionais de diferentes áreas do projeto e automatize avaliações sempre que possível, como sugerimos com o uso do Check Site.

Quais são os itens indispensáveis no checklist?

Os itens indispensáveis costumam incluir uso correto de HTTPS, políticas de senha forte, autenticação em duas etapas (MFA), proteção contra XSS, API keys armazenadas de maneira segura, backups automatizados, validação de entradas, restrição de CORS, logging de operações sensíveis e adequação à LGPD. Detalhamos esses pontos ao longo deste artigo para ajudar você a não esquecer nenhum deles.

Por que seguir um checklist antes do lançamento?

Seguir um checklist antes do lançamento previne incidentes, reduz o risco de vazamentos ou ataques, e contribui para conformidade com normas legais como a LGPD. Além disso, ao registrar o cumprimento desses itens, facilita o trabalho de auditorias futuras e reforça a reputação da equipe responsável pelo projeto.

Onde encontrar modelos de checklist de segurança?

No blog do Check Site você encontra publicações dedicadas ao tema, como este artigo detalhado e materiais na categoria de segurança. Além disso, disponibilizamos orientações e modelos atualizados para adaptar às necessidades de cada sistema, pensando sempre na automatização e validação eficiente dos itens listados.